Gouvernance de la cybersécurité

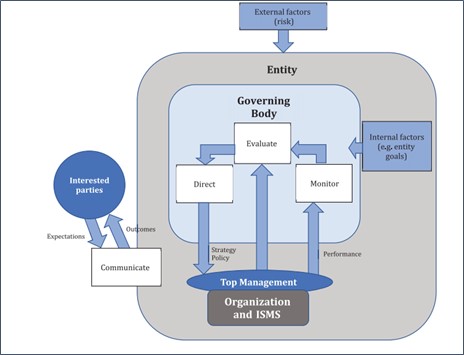

Le programme du CISSP en vigueur depuis le 1er mai 2021 aborde dans le domaine 1 plusieurs concepts fondamentaux qui font partie des basiques de la fonction du CISO (voir les 10 conseils pour bien démarrer dans cette fonction, parties 1 et 2). Il s’agit notamment des aspects gouvernance, conformité, régulation, documentation, gestion des sous-traitants et programmes de sensibilisation. La norme ISO 27014 fournit une série de bonnes pratiques pour mettre en place une gouvernance en cybersécurité. D’autres référentiels font partie du programme du CISSP comme COBIT, SABSA, la norme ISO 38500 (gouvernance IT), le NIST CSF, le référentiel CIS et COSO ERM et bien entendu la certification ISO 27001.

Objectifs

Orienté « risques », la gouvernance en cybersécurité permet de :

- Définir une stratégie adaptée aux métiers et au contexte de l’entité.

- Superviser l’efficacité des mesures (prévention, détection et réponse).

- Evaluer les propositions d’amélioration et définir un budget adapté aux enjeux.

|

RESPONSABILITES |

APPROCHE RISQUE ORIENTEE DECISIONS |

SOUS-TRAITANCE |

|

CONFORMITE |

CULTURE SECURITE |

INDICATEURS |

Les 6 objectifs de la gouvernance cybersécurité (source : ISO 27014)

Processus

Cette gouvernance doit se traduire par des plans d’actions et des indicateurs de performances.

Le système de management de la sécurité de l’information (SMSI) ISO 27001 comporte plusieurs exigences qui sont issues des activités de gouvernance comme certaines clauses des domaines :

- 1 (contexte).

- 2 (besoins et attentes des parties prenantes).

- 3 (périmètre).

- 5 (leadership).

- 6 (risques).

- 7 (budget).

- 8 (planification).

- 9 (indicateurs et revue direction).

La norme fait naturellement le lien entre la gouvernance et le SMSI.

Source : ISO 27014

Autre référentiel

Orienté métiers, le SOGP 2020 (Standard of Good Practice for Information Security) est un autre référentiel pour définir un cadre de gouvernance de cybersécurité. Il est proposé par l’ISF. La dernière version met l’accent sur les aspects suivants :

- Résilience adaptée à l’évolution de la menace.

- Evaluation des risques.

- Gestion de la chaine de sous-traitance.

- Conformité et régulateurs.

- Politiques, standards et procédures.

Pour en savoir plus sur les 20 meilleures formations sur la sécurité des systèmes d’information, téléchargez gratuitement notre livre blanc ci-dessous :

CISSP, Certifications, SABSA, ISO27001, COBIT, Gouvernance, ISO27014