Comment améliorer son processus de réponse aux incidents ? (première partie)

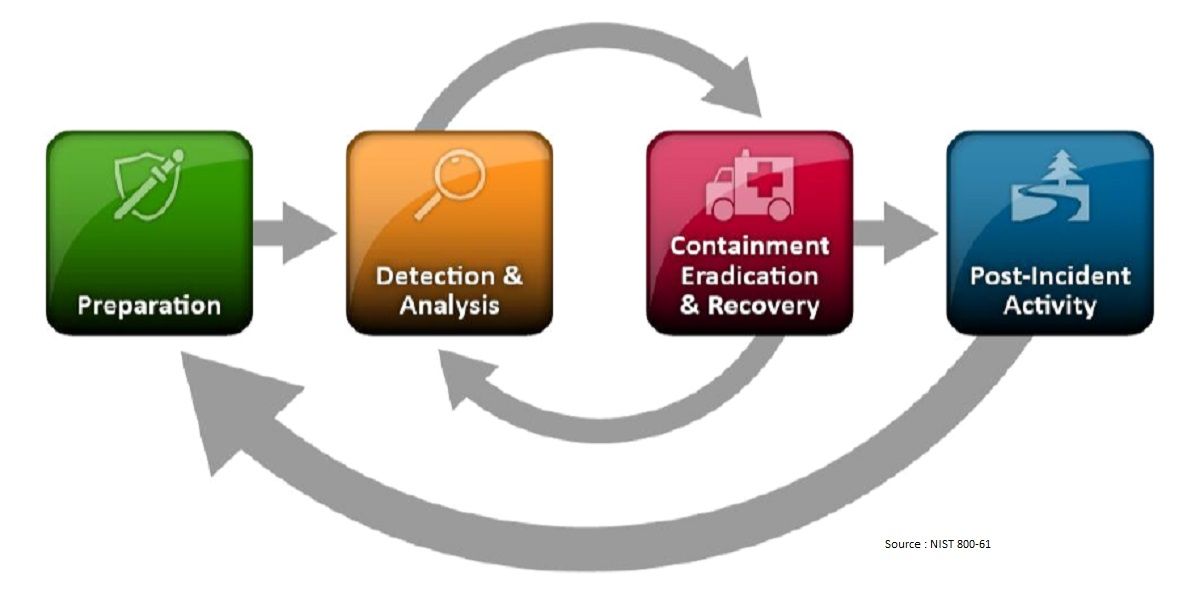

L’efficacité du processus de réponse aux incidents de sécurité est un bon indicateur du niveau de maturité d’une entité en cybersécurité. Ce processus doit encadrer les activités incontournables : détecter les événements suspects, gérer les faux positifs, déclencher les expertises appropriées, coordonner les actions de réaction, communiquer, améliorer le niveau de protection en travaillant sur les causes profondes. La possibilité de bénéficier des services d’un SOC ou d'outils SOAR, qu’il soit externe ou interne, ne règle pas tout. C’est l’efficacité du processus qui reste le point clé, les CISO / RSSI en sont les plaques tournantes.

Faire un bilan des moyens de détection dont on dispose

La première source est composée des logs générés par les composants du système d’information (systèmes d’exploitation, bases de données, équipements réseaux et sécurité, applications métiers). La génération automatique d’alertes issues des logs passe généralement par un SIEM (System Information and Event Management) exploité par le SOC. Il peut aussi s’agir d’alertes automatiques envoyés par des outils spécialisés comme les IDPS (Intrusion Detection Prevention System) ou les solutions DLP (Data Loss Prevention). Les moyens humains sont aussi une source intéressante de détection. Les administrateurs IT qui repèrent une configuration anormale (par exemple un poste de travail qui cherche à se connecter directement à Internet ce qui pourrait indiquer la présence d’un malware non éradiqué par l’anti-virus). Les utilisateurs, au travers du service desk, qui indiquent le début d’une attaque ciblée (au travers d’un spearphishing par exemple). Des entités externes (partenaires, clients, CERT publics ou privés, opérateurs) qui alertent sur des événements en cours. Ce bilan doit dresser la liste des moyens de détection, le degré d’automatisation et le niveau d’expertise requis pour qualifier l’événement.

Affiner et compléter les scénarios de corrélations de logs (use cases)

Si on dispose des services d’un SOC, qu’il soit interne, externalisé ou hybride, la qualité des « uses case » est le facteur essentiel d’efficacité. En sécurité, rien n’est pire que de s’apercevoir qu’on a été victime d’un incident alors que des alertes étaient disponibles mais n’ont pas été traitées. C’est pourtant régulièrement le cas, y compris dans des grands groupes. Il ne faut pas s’habituer aux fausses alertes (faux positifs) qu’on ne qualifie pas, faute de temps ou du fait d’équipements mal réglés. Il faut aussi garder à l’esprit que le seul moyen d’augmenter ses chances de détecter les signaux faibles des attaques discrètes et ciblées de type APT (Advanced Persistent Threat) est de disposer de scénarios de corrélation couvrant le plus de logs possibles. Un travail régulier de revue et d’amélioration des « use cases » du SOC est un excellent investissement qui portera rapidement ses fruits.

Récapituler les expertises disponibles

Qualifier les événements de sécurité et les prioriser nécessitent des expertises variées, parfois très spécialisées, qu’une seule personne ou équipe ne peut détenir. Pour un seul événement, on peut par exemple avoir besoin d’analyser des logs issus d’Active Directory, d’un hyperviseur, d’un firewall, d’un proxy et d’un antivirus. Des expertises de type forensic (investigation numérique) peuvent être nécessaires, par exemple pour rechercher des traces de compromission sur une poste de travail ou analyser le comportement d’un exécutable. Le Cloud étant de plus en plus utilisé, il est aussi important de savoir quelles ressources sont activables chez les fournisseurs. Cet état des lieux permet de gagner du temps pour les phases de qualification et d’identifier les points faibles à corriger.

Rédiger des fiches réflexes pour le service desk et les experts de niveau 2

On ne peut pas prévoir toutes les réactions et tous les cas possibles dans des procédures préétablies. En revanche, des fiches réflexes utilisables par les équipes dont la sécurité n’est pas l’activité principale (service desk, équipes systèmes et réseaux…) seront précieuses pour déclencher les premières investigations et initier de bonnes réactions. Ces fiches diminueront les probabilités d’erreurs (par exemple l’effacement de logs) et permettront de gagner du temps. Elles doivent être le plus opérationnelles possible et adaptées au contexte de l’entreprise pour chaque catégorie d’incidents (Distributed Denial of Service, Ransomware, Spearphishing, malware non ciblé, défiguration de site…).

Pour en savoir plus sur les 20 meilleures formations sur la sécurité des systèmes d’information, téléchargez gratuitement notre livre blanc ci-dessous :